一 背景

8月初获得试题,为取证试题

二 试题分析

1 试题材料

两个流量包(pcap),需从流量包里获得信息并解密

2 试题分析

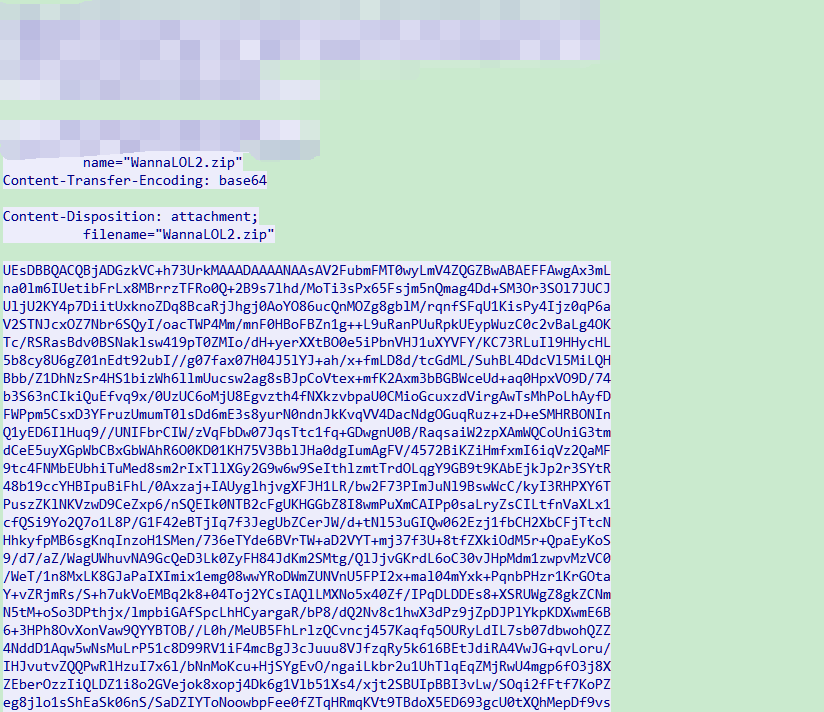

第一个pcap名为“mail.pcap”,即邮件流量。使用wireshark打开,过滤smtp、pop流量。在过滤到pop流量时获得通信内容。

右键,跟踪tcp流,得到双方交互流,是一个压缩包.

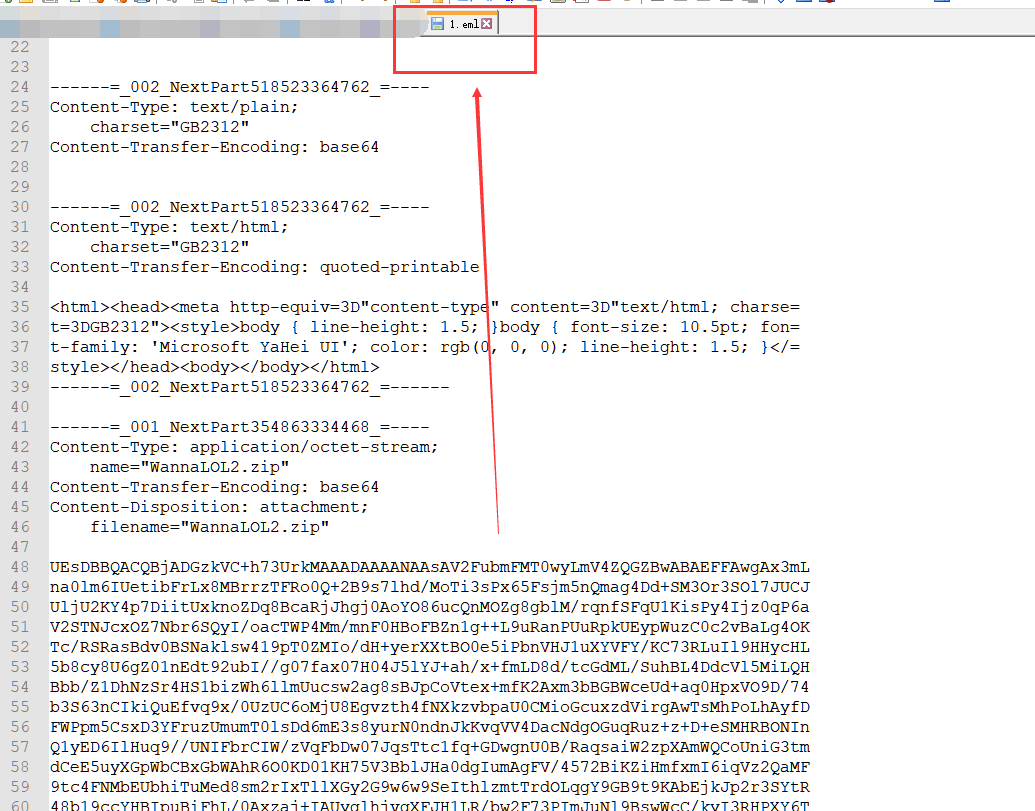

将这个右键内容还原为eml为后缀的文件,并下载附件。fu

附件解压后是2017年看雪ctf试题。

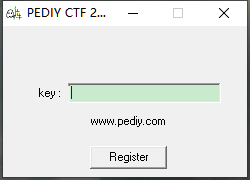

IDA加载,字符串搜索关键字找到“error”,发现其功能函数包含了花指令,导致无法分析。

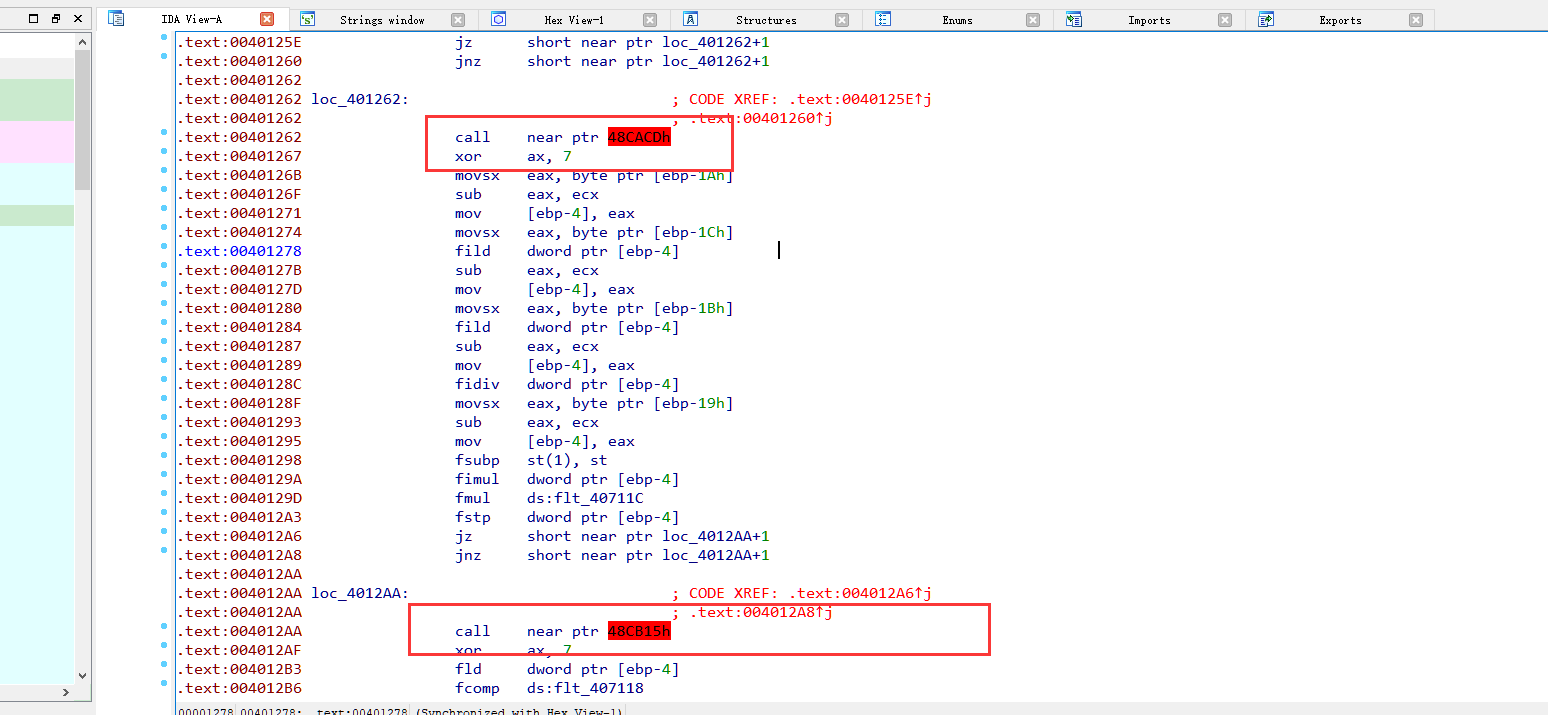

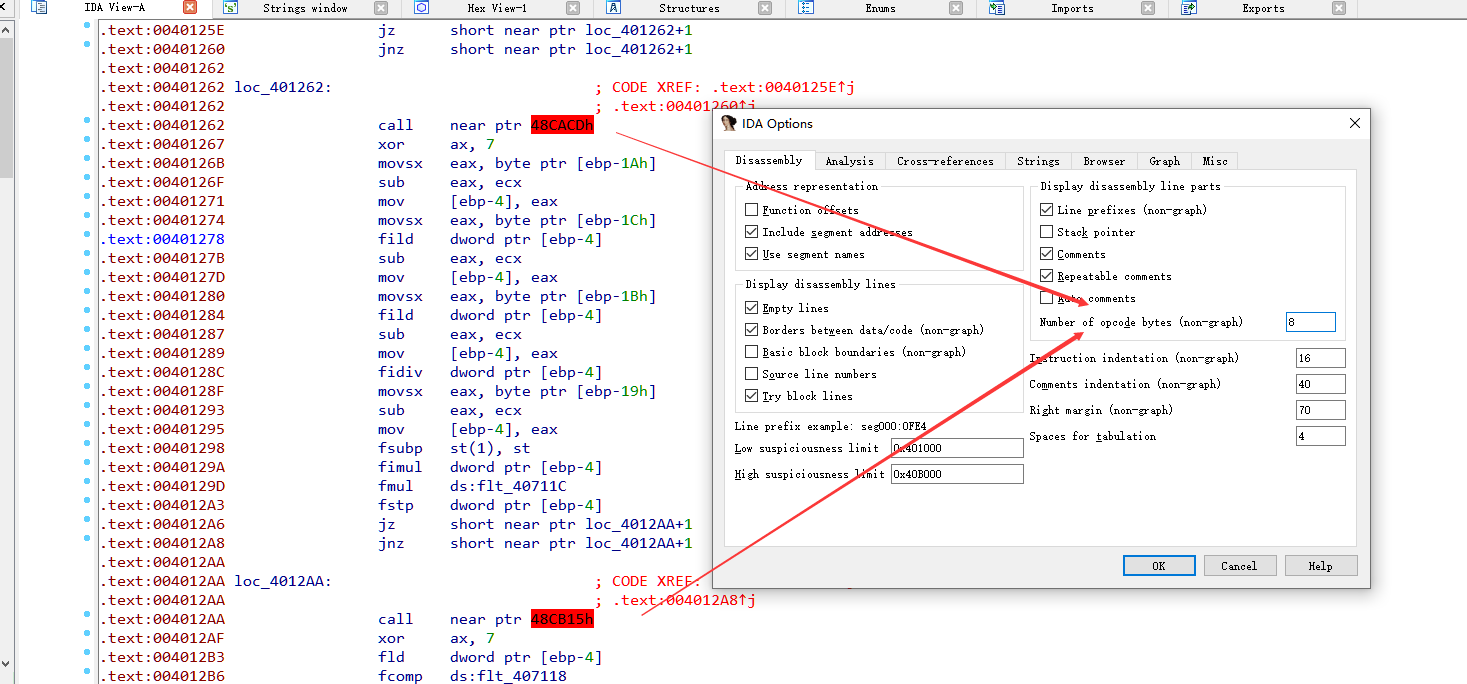

Option-general 将汇编的二进制调出来

看地址0040125e,00401260以及004012a6,004012a8均是跳转到某个地址+1的位置上,所以判断两个红色处的call指令也就是E8是花指令,将其修改为nop。

调出来二进制之后,选中E8,Edit-patch program-change bytes 将,E8修改为90。两处均要修改。

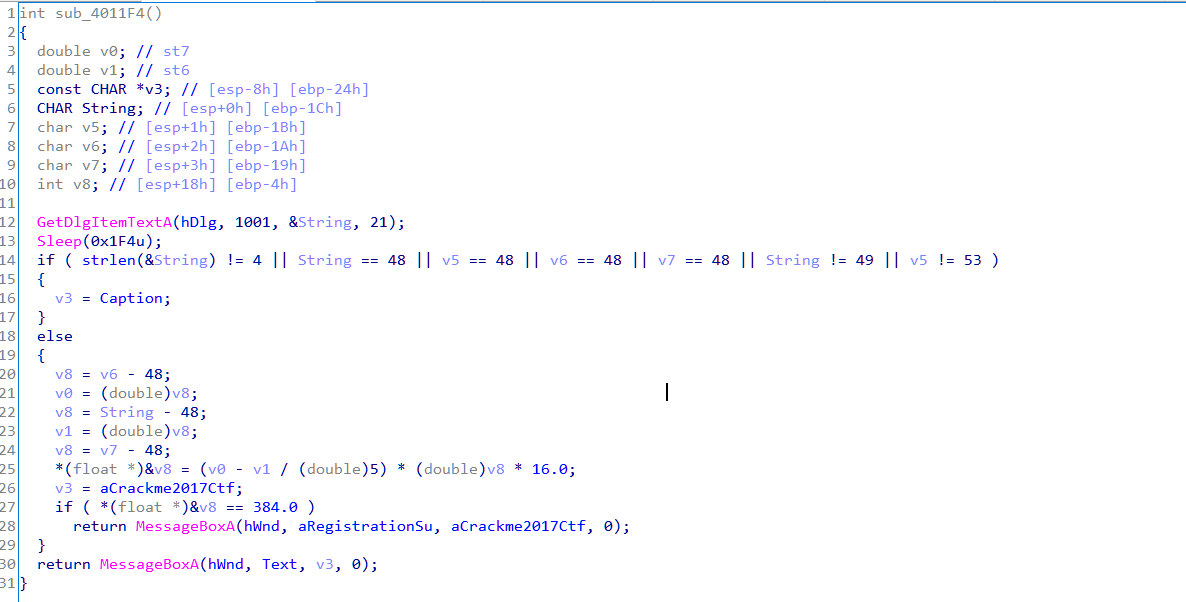

在该函数的开始即004011f4上,创建新函数(p或者右键创建函数),再次图形化或者F5就可以分析出算法。

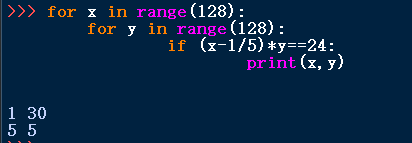

并参考此算法,写出脚本

ascii是128位,导致此题多解。是1555,151N。

另一个数据包没有得到有利信息。至此,此题完毕。